NOWYMożesz teraz słuchać artykułów Fox News!

Na podziemnych forach pojawiło się niebezpieczne narzędzie do cyberprzestępczości, które znacznie ułatwia hakerom rozprzestrzenianie złośliwego oprogramowania.

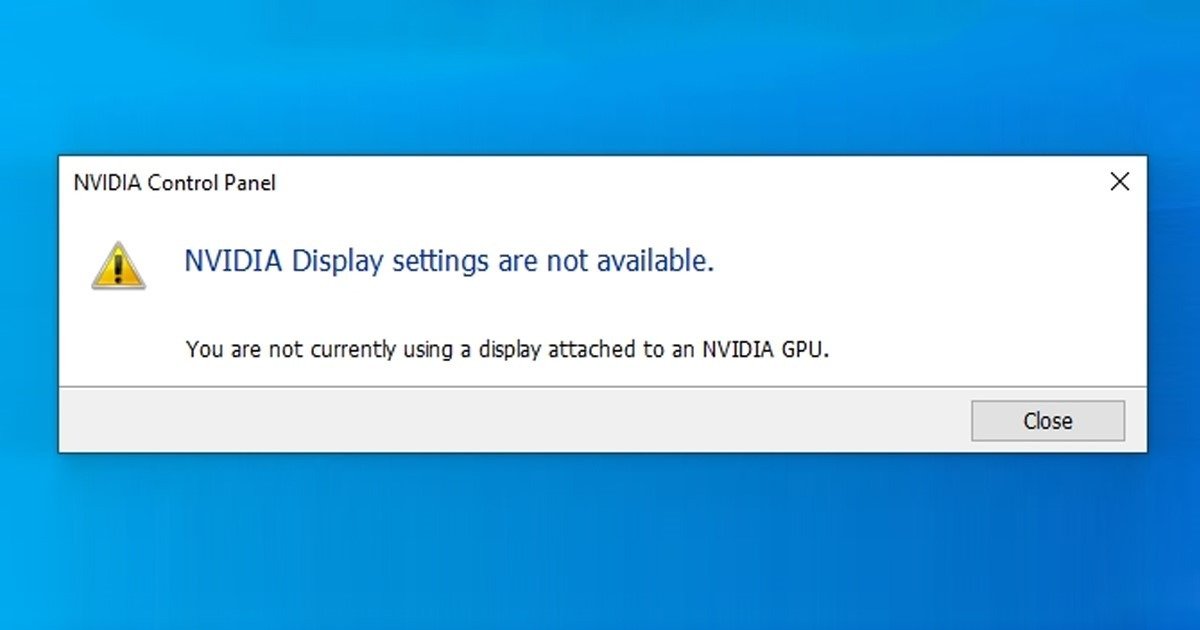

Zamiast polegać na ukrytych plikach do pobrania, to narzędzie popycha fałszywe komunikaty o błędach które zmuszają Cię do naprawienia problemów, które nigdy nie istniały. Badacze zajmujący się bezpieczeństwem twierdzą, że ta metoda szybko się rozprzestrzenia, ponieważ wydaje się uzasadniona. Strona wygląda na uszkodzoną. Ostrzeżenie wydaje się pilne. Rozwiązanie wydaje się proste.

To połączenie okazuje się niepokojąco skuteczne w przypadku cyberprzestępców.

Zarejestruj się, aby otrzymać mój DARMOWY raport CyberGuy

Otrzymuj moje najlepsze wskazówki techniczne, pilne alerty dotyczące bezpieczeństwa i ekskluzywne oferty prosto do swojej skrzynki odbiorczej. Dodatkowo otrzymasz natychmiastowy dostęp do mojego Przewodnika po przetrwaniu w oszustwie – bezpłatnie, jeśli dołączysz do mojego CYBERGUY.COM biuletyn.

Jak faktycznie działają ataki złośliwego oprogramowania z fałszywymi błędami

Ataki te rozpoczynają się od zhakowanej witryny internetowej. Kiedy użytkownik trafia na stronę, od razu coś wygląda na nie tak. Tekst wygląda na uszkodzony. Czcionki wyglądają na pomieszane. Elementy wizualne wydają się uszkodzone. Następnie pojawia się wyskakujące okienko z informacją, że problem można rozwiązać za pomocą aktualizacji przeglądarki lub brakującej czcionki systemowej. Przycisk oferuje natychmiastową naprawę problemu.

Kliknięcie tego przycisku kopiuje polecenie do schowka i wyświetla instrukcje wklejania go do programu PowerShell lub terminala systemowego. Ten pojedynczy krok uruchamia infekcję.

ZŁOŚLIWE ROZSZERZENIA CHROMU PRZYŁAPONE NA KRADZIEŻY WRAŻLIWYCH DANYCH

Fałszywe wyskakujące okienka z błędami sprawiają, że witryna wygląda na uszkodzoną przez pomieszanie tekstu lub czcionek, co powoduje pilność i panikę. (Jens Büttner/picture Alliance za pośrednictwem Getty Images)

Dlaczego to nowe narzędzie zmienia krajobraz zagrożeń

Narzędzie stojące za tymi atakami nazywa się ErrTraffic. Automatyzuje cały proces i usuwa bariery techniczne, które niegdyś ograniczały działania cyberprzestępców. Za około 800 dolarów napastnicy otrzymują pełny pakiet z panelem sterowania i dostarczaniem ładunku za pomocą skryptu. Analitycy z Hudson Rock Threat Intelligence Team zidentyfikowali to narzędzie po prześledzeniu jego promocji na rosyjskojęzycznych forach na początku grudnia 2025 r.

ErrTraffic działa poprzez prosty zastrzyk JavaScript. Pojedyncza linia kodu łączy zaatakowaną witrynę z pulpitem atakującego. Od tego momentu wszystko dostosowuje się automatycznie. Skrypt wykrywa system operacyjny i przeglądarkę. Następnie wyświetla dostosowany fałszywy komunikat o błędzie w odpowiednim języku. Atak działa na systemach Windows, Android, macOS i Linux.

WIĘKSZOŚĆ ZAparkowanych domen wypycha obecnie oszustwa i złośliwe oprogramowanie

Wyskakujące okienka często informują, że do rozwiązania problemu wymagana jest aktualizacja przeglądarki lub brakująca czcionka systemowa. (Daniel Acker/Bloomberg za pośrednictwem Getty Images)

Dlaczego oprogramowanie zabezpieczające stara się to zatrzymać

Tradycyjne zabezpieczenia przed złośliwym oprogramowaniem wyszukują podejrzane pliki do pobrania lub nieautoryzowane instalacje. ErrTraffic unika obu. Przeglądarki widzą normalne kopiowanie tekstu. Narzędzia bezpieczeństwa wykrywają ręczne otwieranie legalnego narzędzia systemowego. Nic nie wydaje się nie na miejscu. Taka konstrukcja umożliwia atakowi prześlizgnięcie się przez zabezpieczenia, które normalnie powstrzymują szkodliwe oprogramowanie.

Wskaźnik sukcesu jest głęboko niepokojący

Dane pochodzące z aktywnych kampanii ErrTraffic pokazują współczynniki konwersji sięgające 60%. Oznacza to, że ponad połowa odwiedzających, którzy zobaczą fałszywy komunikat o błędzie, postępuje zgodnie z instrukcjami i instaluje złośliwe oprogramowanie. Po aktywowaniu narzędzie może dostarczać na urządzenia z systemem Windows programy kradnące informacje, takie jak Lumma lub Vidar. Zamiast tego cele z systemem Android często otrzymują trojany bankowe. Panel sterowania obejmuje nawet filtrowanie geograficzne z wbudowanymi blokami dla Rosji i sąsiednich regionów, aby uniknąć przyciągania uwagi władz lokalnych.

Co dzieje się po infekcji?

Po zainstalowaniu złośliwego oprogramowania dane uwierzytelniające i dane sesji zostają skradzione. Te zhakowane loginy są następnie wykorzystywane do włamywania się na dodatkowe strony internetowe. Każda nowo zaatakowana witryna staje się kolejnym narzędziem dostawczym tego samego ataku. Cykl ten pozwala na rozwój kampanii bez bezpośredniego zaangażowania pierwotnego operatora.

FAŁSZYWA AKTUALIZACJA WINDOWS WYPROWADZA ZŁOŚLIWE OPROGRAMOWANIE W NOWYM ATAKU CLICKFIX

Postępowanie zgodnie z instrukcjami wyświetlanymi na ekranie może po cichu uruchomić złośliwe oprogramowanie kradnące hasła i dane osobowe. (Kurt Knutsson)

Sposoby ochrony przed fałszywym złośliwym oprogramowaniem

Kilka mądrych nawyków może znacznie zmniejszyć ryzyko w przypadku fałszywych wyskakujących okienek i pułapek opartych na przeglądarce.

1) Nigdy nie uruchamiaj poleceń sugerowanych przez stronę internetową

Legalne witryny internetowe nigdy nie proszą o kopiowanie i wklejanie poleceń do programu PowerShell lub terminala systemowego. Złośliwe oprogramowanie zawierające fałszywe błędy opiera się na przekonujących komunikatach, które wywierają na Ciebie presję, abyś właśnie to zrobił. Jeśli strona zawiera polecenie uruchomienia kodu w celu rozwiązania problemu, zamknij ją natychmiast.

2) Zamknij strony twierdzące, że Twój system jest uszkodzony

W kampaniach z fałszywymi błędami często wykorzystuje się uszkodzony tekst, pomieszane czcionki lub ostrzeżenia o brakujących plikach, aby zwrócić na siebie uwagę. W rezultacie te wizualizacje powodują pilność i wywołują strach. W rzeczywistości prawdziwy problem z systemem nigdy nie jest sygnalizowany przez przypadkową witrynę internetową, dlatego należy natychmiast zamknąć stronę.

3) Instaluj aktualizacje tylko poprzez oficjalne ustawienia systemu

Prawdziwe aktualizacje przeglądarki i systemu operacyjnego pochodzą z wbudowanych narzędzi aktualizacji, a nie z wyskakujących okienek na stronach internetowych. Jeśli konieczna będzie aktualizacja, urządzenie powiadomi Cię bezpośrednio poprzez ustawienia systemu lub zaufane sklepy z aplikacjami.

4) Zainstaluj silne oprogramowanie antywirusowe na każdym urządzeniu

Silne oprogramowanie antywirusowe może pomóc w blokowaniu złośliwe skrypty, wykrywaj złodziei informacji i powstrzymuj podejrzane zachowania, zanim szkody się rozprzestrzenią. Jest to szczególnie ważne, ponieważ złośliwe oprogramowanie zawierające fałszywe błędy atakuje systemy Windows, Android, macOS i Linux.

Najlepszym sposobem zabezpieczenia się przed złośliwymi linkami instalującymi złośliwe oprogramowanie i potencjalnie uzyskującymi dostęp do Twoich prywatnych informacji jest zainstalowanie na wszystkich urządzeniach silnego oprogramowania antywirusowego. Ta ochrona może również ostrzegać Cię o wiadomościach phishingowych i oszustwach związanych z oprogramowaniem ransomware, chroniąc Twoje dane dane osobowe i zasoby cyfrowe są bezpieczne.

Poznaj moje typy najlepszych zwycięzców ochrony antywirusowej 2025 dla urządzeń z systemem Windows, Mac, Android i iOS na stronie Cyberguy.com.

5) Skorzystaj z usługi usuwania danych, aby zmniejszyć ryzyko

Skradzione dane uwierzytelniające napędzają rozprzestrzenianie się fałszywego złośliwego oprogramowania. Usunięcie danych osobowych z witryn brokerów danych może zmniejszyć skutki naruszenia danych logowania i ograniczyć zasięg ataku.

Chociaż żadna usługa nie może zagwarantować całkowitego usunięcia Twoich danych z Internetu, usługa usuwania danych jest naprawdę mądrym wyborem. Nie są tanie i Twoja prywatność też nie. Usługi te wykonują całą pracę za Ciebie, aktywnie monitorując i systematycznie usuwając Twoje dane osobowe z setek stron internetowych. To daje mi spokój ducha i okazało się najskuteczniejszym sposobem usunięcia danych osobowych z Internetu. Ograniczając dostępne informacje, zmniejszasz ryzyko, że oszuści będą porównywać dane pochodzące z naruszeń z informacjami, które mogą znaleźć w ciemnej sieci, co utrudni im namierzenie Ciebie.

Sprawdź moje najlepsze usługi usuwania danych i skorzystaj z bezpłatnego skanowania, aby dowiedzieć się, czy Twoje dane osobowe nie znajdują się już w Internecie, odwiedzając stronę Cyberguy.com.

Uzyskaj bezpłatne skanowanie, aby sprawdzić, czy Twoje dane osobowe nie są już dostępne w Internecie: Cyberguy.com.

6) Traktuj wyskakujące okienka z aktualizacjami czcionek i przeglądarki z podejrzliwością

Roszczenia dotyczące brakujących czcionek lub przestarzałe przeglądarki są cechą charakterystyczną tych ataków. Nowoczesne systemy automatycznie zarządzają czcionkami, a przeglądarki same się aktualizują. Strona internetowa nie ma powodu prosić o ręczne poprawki.

Jeśli potrzebna jest prawdziwa aktualizacja, system operacyjny zażąda jej bezpośrednio. Losowa strona internetowa nigdy nie powinna.

Najważniejsze wnioski Kurta

Złośliwe oprogramowanie zawierające fałszywe błędy działa, ponieważ opiera się na bardzo ludzkiej reakcji. Kiedy coś na ekranie nagle wygląda na zepsute, większość ludzi chce to szybko naprawić i iść dalej. Właśnie na tę decyzję w ułamku sekundy liczą napastnicy. Narzędzia takie jak ErrTraffic pokazują, jak dopracowane są te oszustwa. Wiadomości wyglądają profesjonalnie. Instrukcje sprawiają wrażenie rutynowych. Nic w tej chwili nie krzyczy o niebezpieczeństwie. Ale za kulisami jedno kliknięcie może spokojnie przekazać hasła, dostęp do bankowości i dane osobowe. Dobra wiadomość jest taka, że spowolnienie naprawdę robi różnicę. Zamknięcie podejrzanej strony i zaufanie wbudowanym aktualizacjom systemu może powstrzymać te ataki. Jeśli chodzi o wyskakujące okienka z informacją, że Twoje urządzenie jest uszkodzone, odejście jest często najmądrzejszym rozwiązaniem.

Czy kiedykolwiek widziałeś wyskakujące okienko lub komunikat o błędzie, który sprawił, że zatrzymałeś się i zacząłeś zastanawiać, czy to prawda? Opowiedz nam, jak to wyglądało i jak sobie z tym poradziłeś, pisząc do nas na adres Cyberguy.com.

KLIKNIJ TUTAJ, ABY POBRAĆ APLIKACJĘ FOX NEWS

Zarejestruj się, aby otrzymać mój DARMOWY raport CyberGuy

Otrzymuj moje najlepsze wskazówki techniczne, pilne alerty dotyczące bezpieczeństwa i ekskluzywne oferty prosto do swojej skrzynki odbiorczej. Dodatkowo otrzymasz natychmiastowy dostęp do mojego Przewodnika po przetrwaniu w oszustwie – bezpłatnie, jeśli dołączysz do mojego CYBERGUY.COM biuletyn.

Prawa autorskie 2025 CyberGuy.com. Wszelkie prawa zastrzeżone.